Hướng dẫn kiểm tra và diệt Malware/Virus trên Windows Server

Ta làm theo các bước trong bài viết này để kiểm tra và phát hiện và ngăn chặn các chương trình chứa mã độc đối với Windows Server

Kiểm tra các chương trình bảo mật

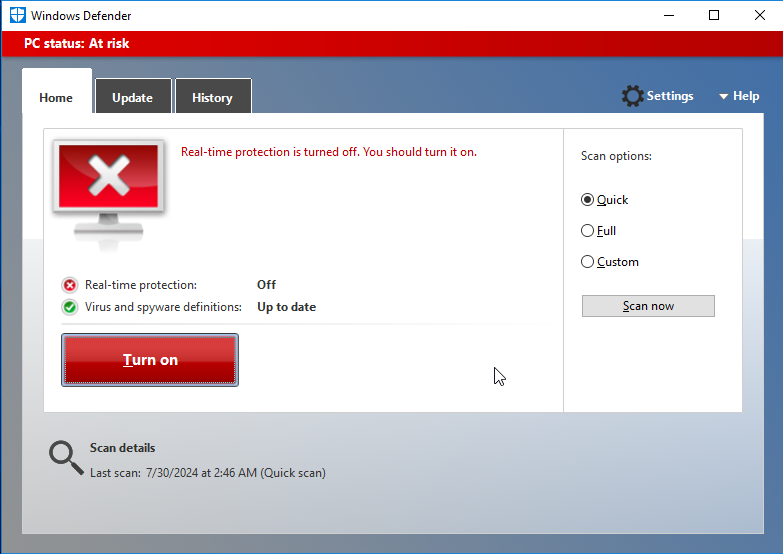

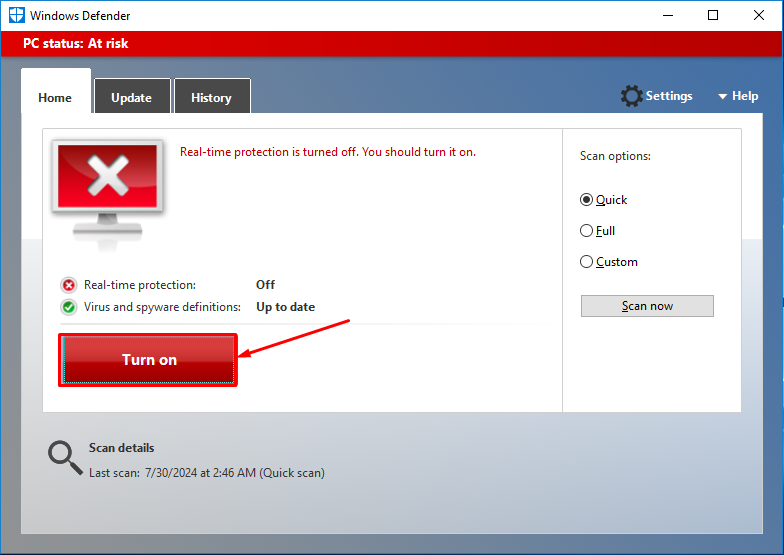

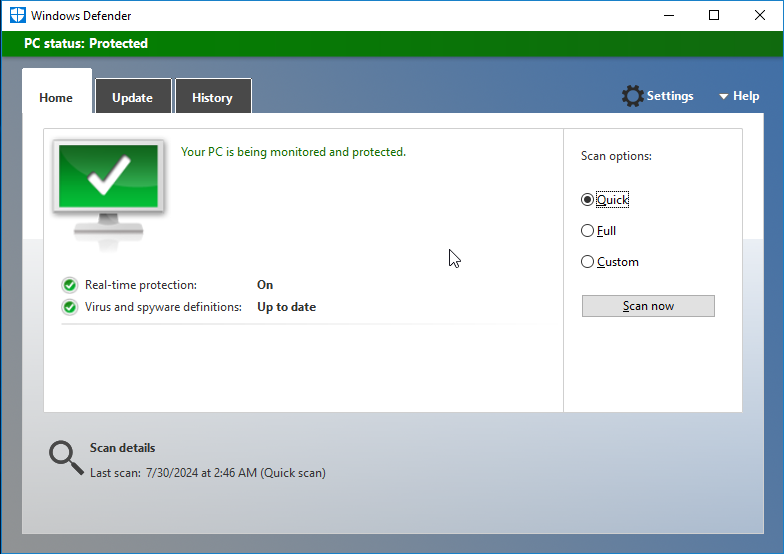

Ta cần mở chương trình chống Virus mặc định của Server là Windows Defender, hoặc các trường trình tương tự mà ta đã cài và kiểm tra. Nếu như việc bảo vệ của chương trình bị tắt mà không phải do ta tác động, vậy thì tức là Server đã bị nhiễm các chương trình có mã độc.

Khi đó ta cần chủ động bật lại các phần mềm này và quét nhanh toàn bộ hệ thống để Server được bảo vệ.

Kiểm tra các tiến trình đang chạy

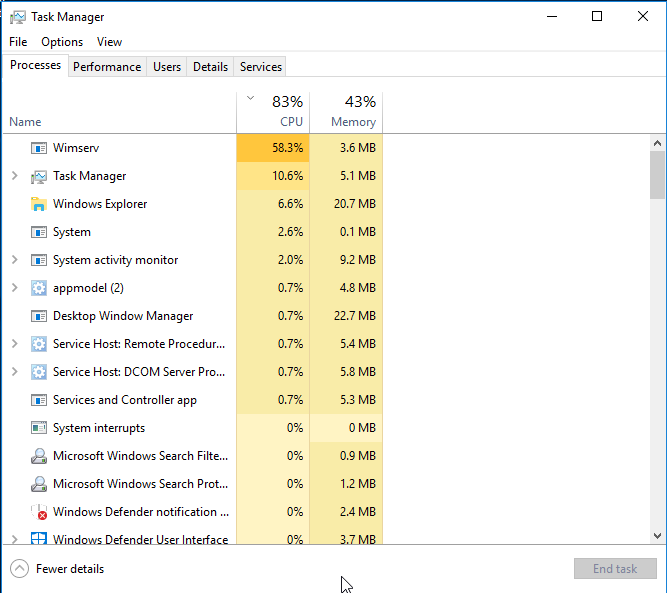

Ta cần phải kiểm tra các tiến trình đang chạy xem có tiến trình nào đáng ngờ hay không.

Thông thường ta sẽ bật Task Manager để kiểm tra các tiến trình đang chạy trong hệ thống như sau:

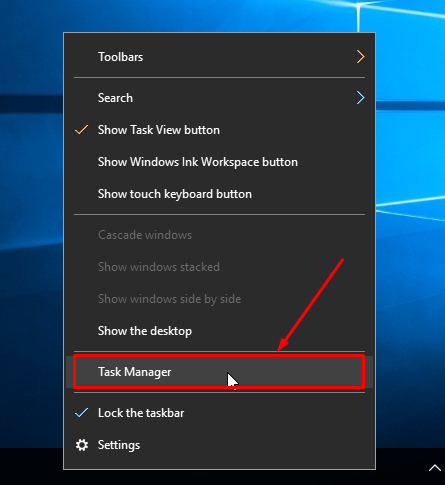

Click chuột phải vào Taskbar, chọn Task Manager:

Tuy nhiên, trong một số trường hợp Virus có thể không cho phép ta mở Task manager hoặc cưỡng chế tắt đi rất nhanh, khi đó ta cần cài đặt và sử dụng chương trình Process Explorer để kiểm tra các tiến trình.

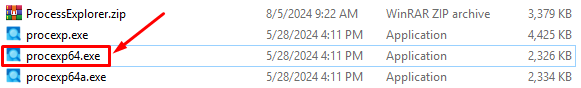

Link tải tại đây: https://learn.microsoft.com/en-us/sysinternals/downloads/process-explorer#download

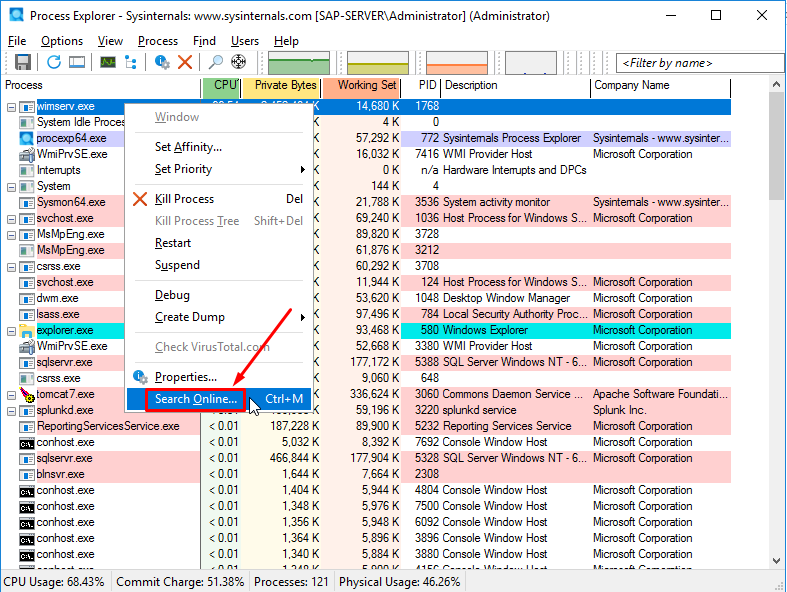

Sau khi tải về và giải nén, ta mở chương trình lên và kiểm tra

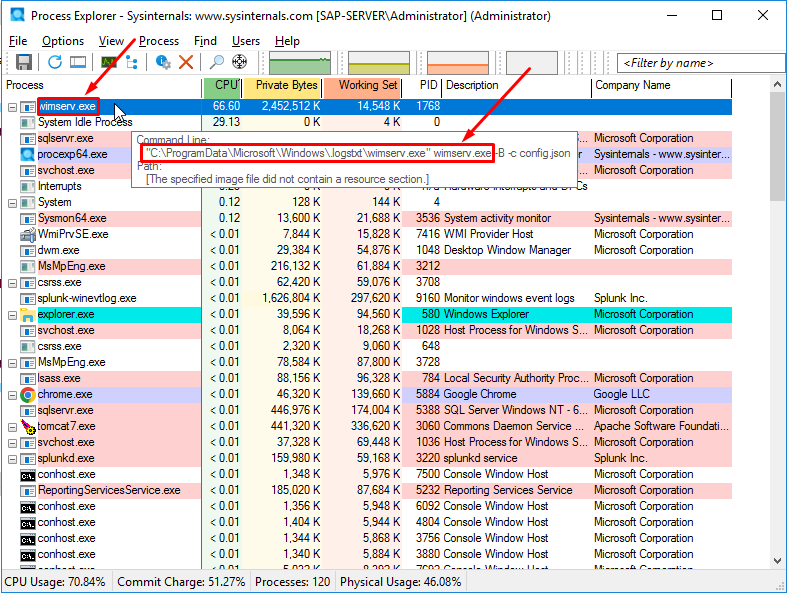

Ví dụ như tiến trình sau trông rất đáng ngờ khi sử dụng lượng lớn tài nguyên

Để kiểm tra xem chương trình đang chạy là gì và có tác dụng gì, ta có thể click chuột phải, chọn Search Online

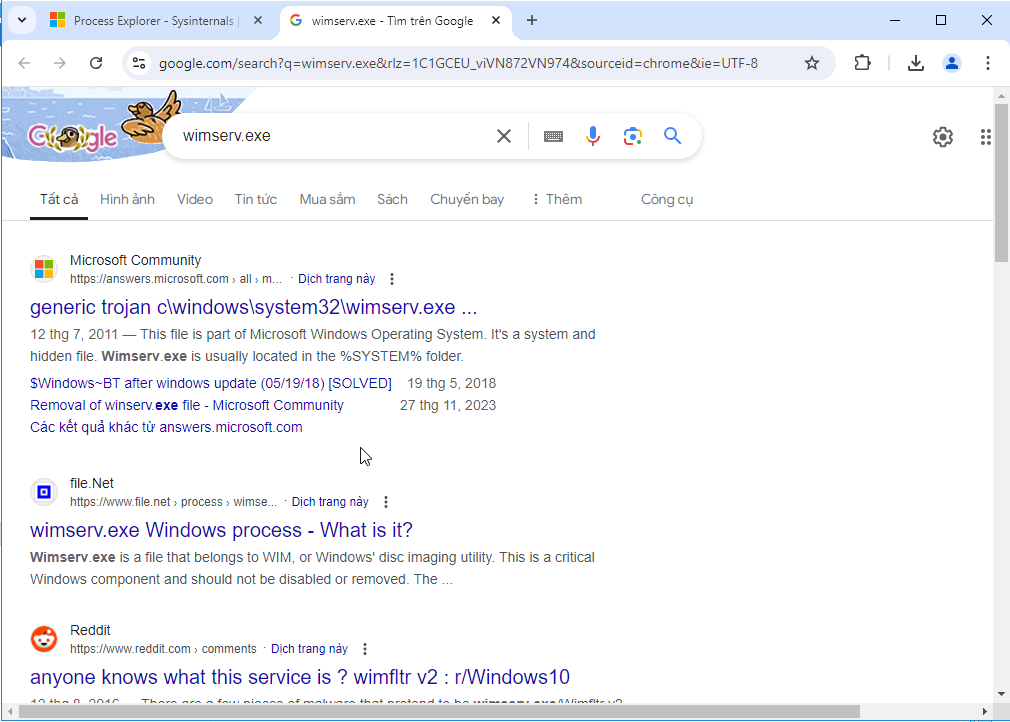

Kết quả hiện ra như sau:

wimserv.exe là một chương trình để deploy các tập tin Disk Image, nhưng sẽ được thực thi từ C:/Windows/system32, trong khi đó winserv.exe ở trên đang chạy từ C:/ProgramData

Vậy là chương trình trên đã được xác thực là một Trojan, một loại chương trình mã độc.

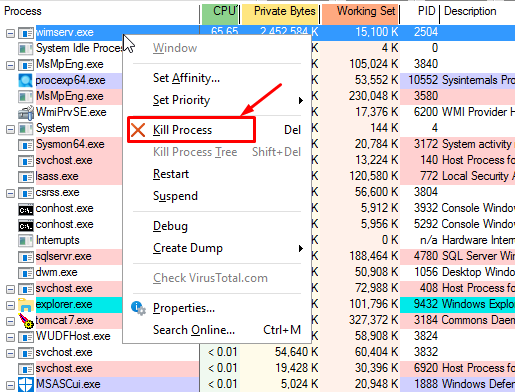

Tuy nhiên, một số chương trình mã độc cũng có thể giả danh tên của các chương trình cần thiết cho hệ thống, khi đó ta nên kiểm tra xem có hai chương trình đang chạy với tên giống nhau hay không và Path của chúng nằm ở đâu.

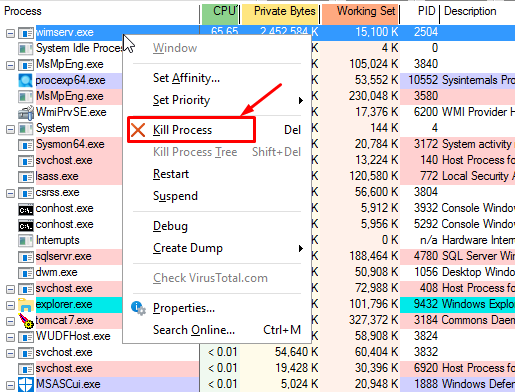

Ta có thể thử tắt tiến trình đó đi như sau:

* Nếu tiến trình này không thể tắt được hoặc ngay lập tức khởi động lại, ta cần thực hiện như sau:

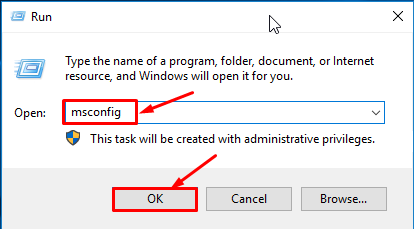

Khởi động lại Server dưới chế độ Safe Mode

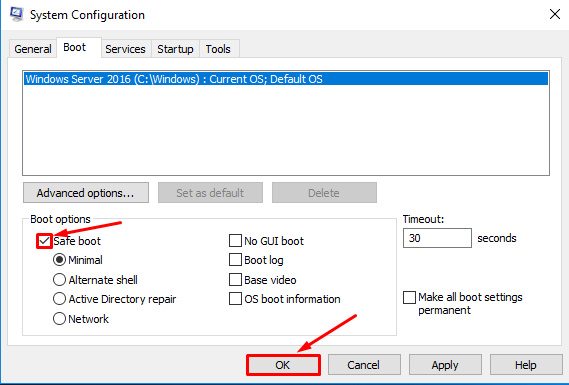

Mở chương trình Run, tìm msconfig

Chọn Safe boot rồi chọn OK

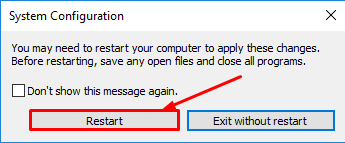

Ta cần khởi động lại Server để vào được safe mode

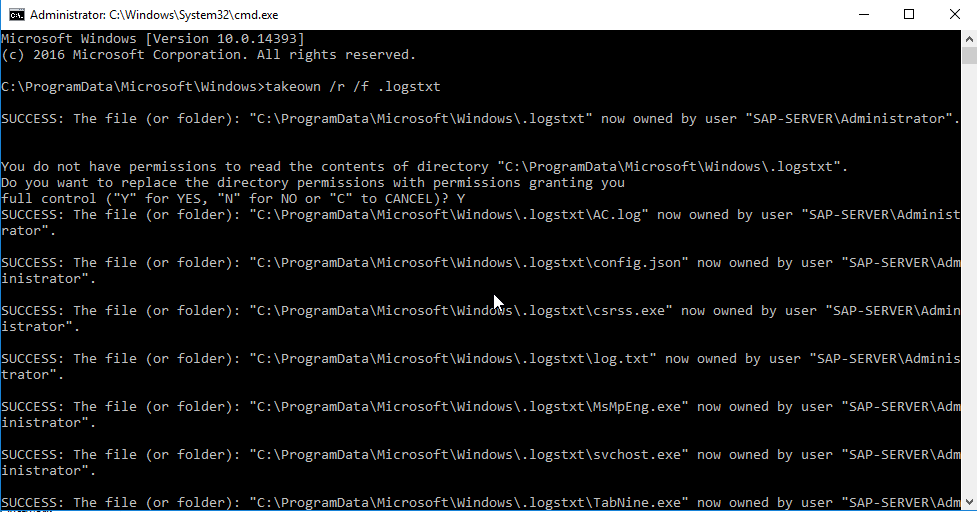

Ta truy cập vào thư mục chứa các chương trình đang chạy mã độc, ví dụ như đối với chương trình trên là

C:/ProgramData/Microsoft/Windows/.logstxt/

Khi đó ta vào thư mục C:/ProgramData/Microsoft/Windows/

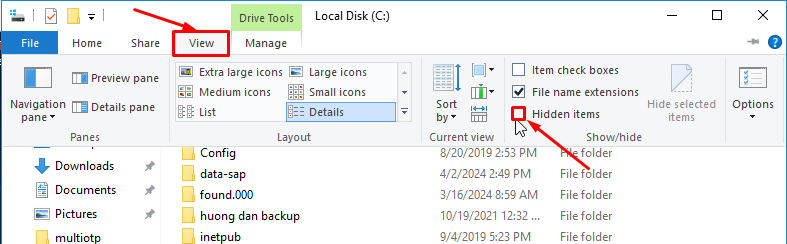

Trong trường hợp không tìm thấy thư mục do thư mục bị ẩn, ta chọn View, tích vào Hidden items. Khi đó thư mục ẩn sẽ hiện lên.

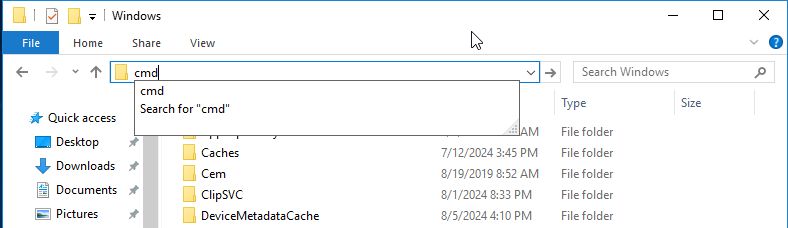

Tại thanh tìm kiếm bên trên, ta nhập cmd rồi Enter

Lúc này một terminal đã hiện lên, ta nhập lệnh sau để giành lại quyền kiểm soát đối với thư mục chứa mã độc

takeown /r /f [folder]

Lúc này một yêu cầu xác nhận việc chuyển đổi quyền sở hữu thư mục sẽ hiện lên, ta nhấn Y để tiếp tục

Ngoài ra ta cũng có thể cấp toàn bộ quyền đối với thư mục bằng lệnh:

icacls [folder] /grant Administrators:F /t

Lúc này ta có thể dùng lệnh sau để liệt kê các chương trình đang chạy trong đó:

dir [folder]

Sau đó ta quay lại Process Explorer và tiến hành tắt các tiến trình có trong thư mục này.

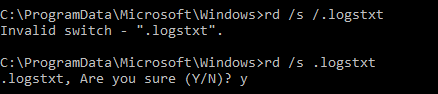

Sau đó tại Terminal, ta xóa thư mục chứa mã độc bằng lệnh sau:

rd /s /q [folder]

Khi đã xóa thành công, ta có thể thoát khỏi Safe mode để kiểm tra lại

Tại terminal, nhập lệnh

msconfig start

Khi đó giao diện msconfig sẽ hiện lên, ta bỏ chọn Safe boot rồi OK và khởi động lại

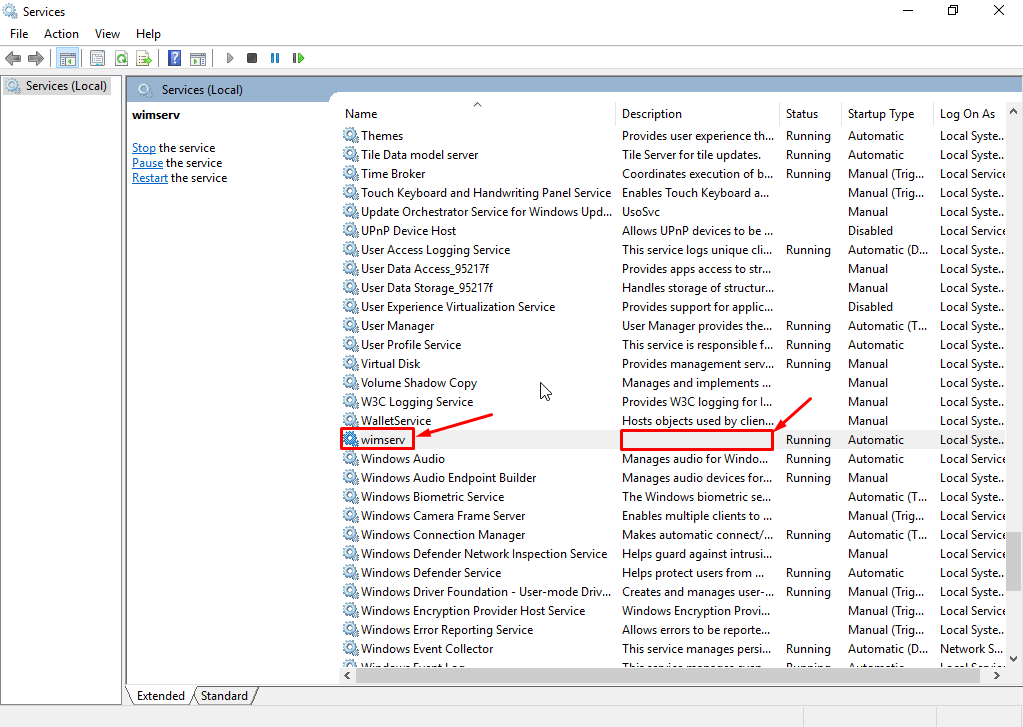

Kiểm tra các Services

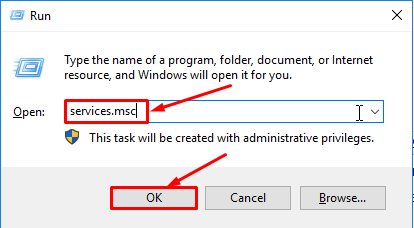

Để kiểm tra các Services, ta mở chương trình Run bằng tổ hợp phím Windows + R rồi tìm services.msc

Nếu một Service không có phần mô tả, thì đó có khả năng là một tiến trình đáng ngờ.

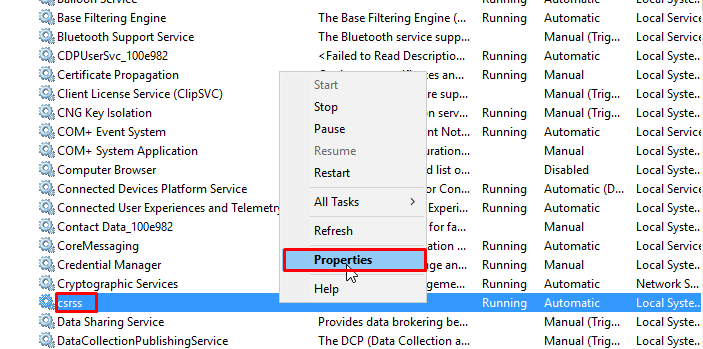

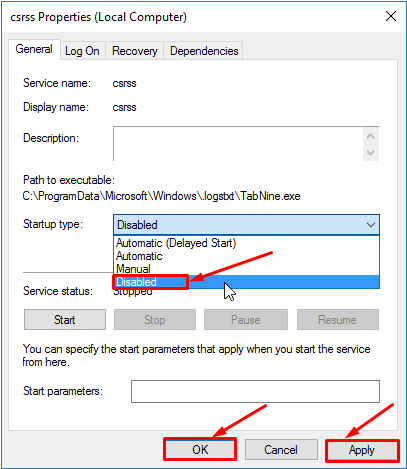

Ta có thể Disable để không cho những tiến trình này khởi động cùng hệ thống như sau:

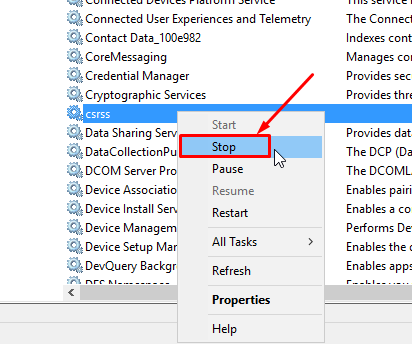

Sau đó ta có thể dừng những Service này lại

Kiểm tra các User

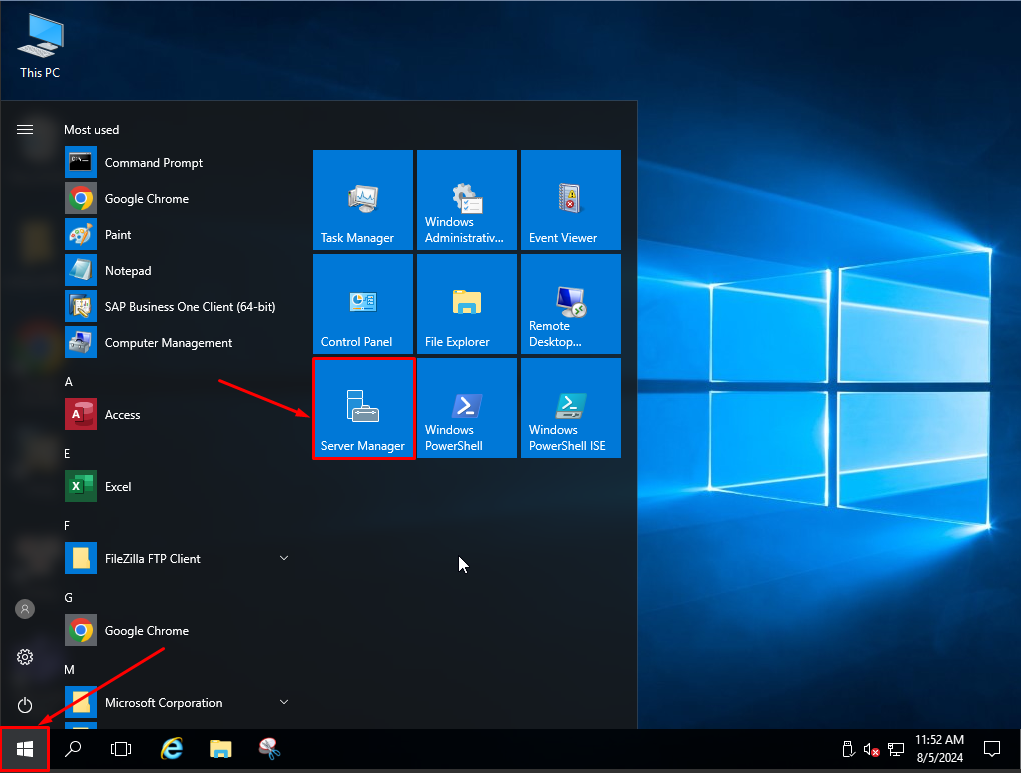

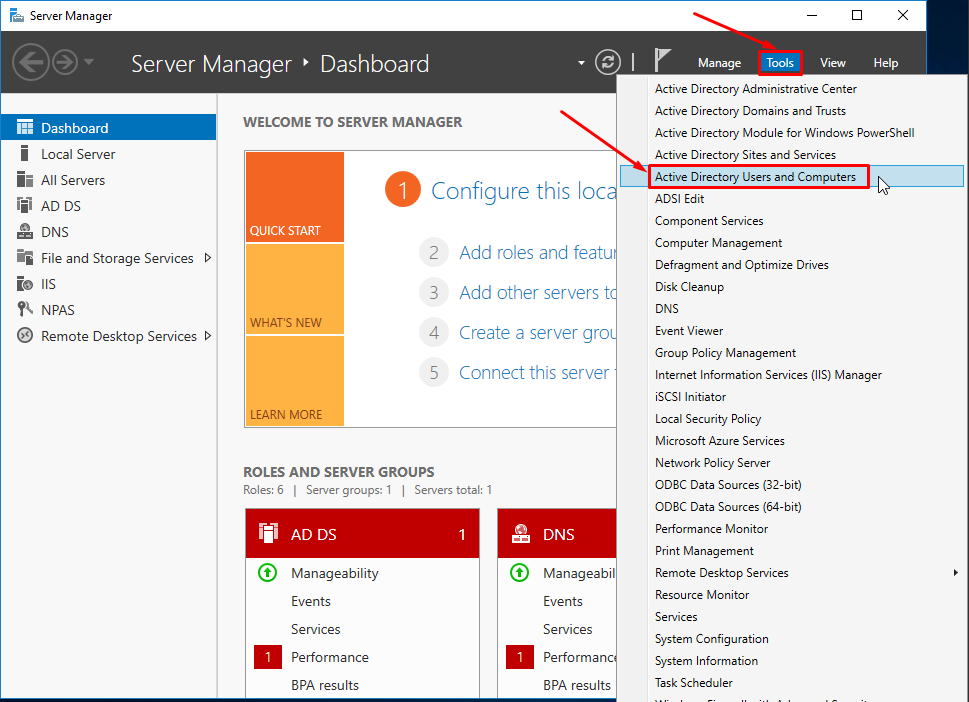

Để kiểm tra các user có trên Server, ta làm như sau:

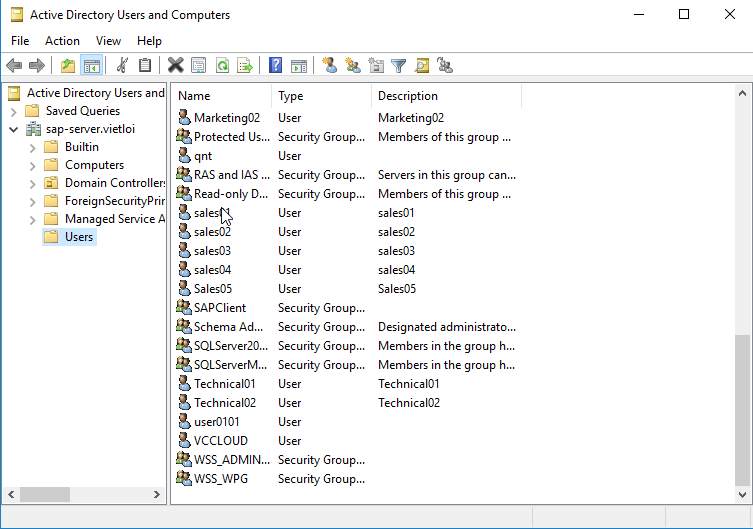

Tại giao diện này ta tìm xem có user nào lạ không

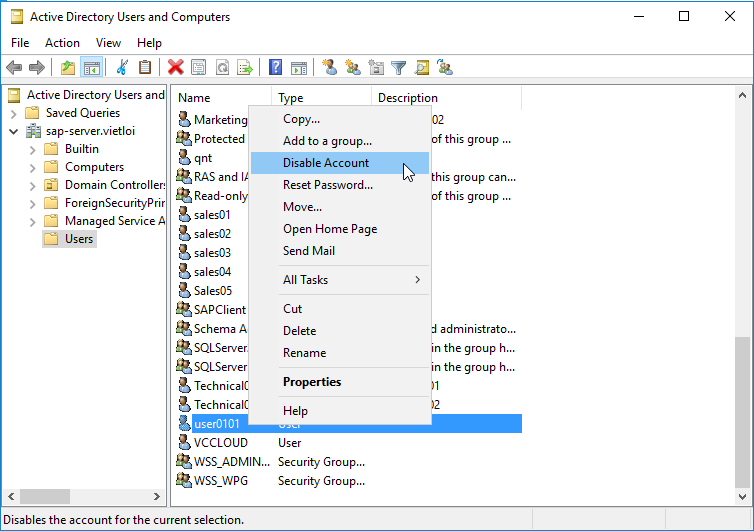

Ta cần Disable và sau đó Delete những tài khoản mà ta nghi ngờ là do các chương trình mã độc tạo.

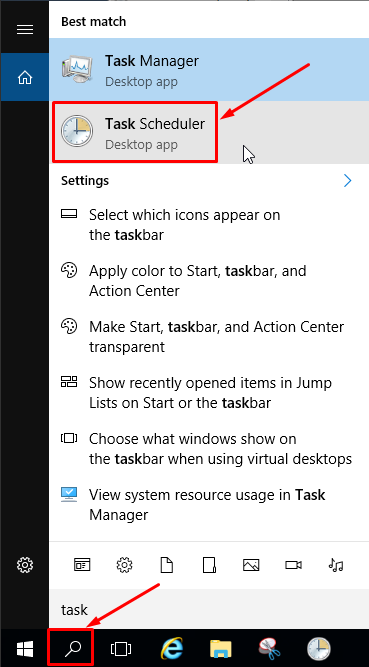

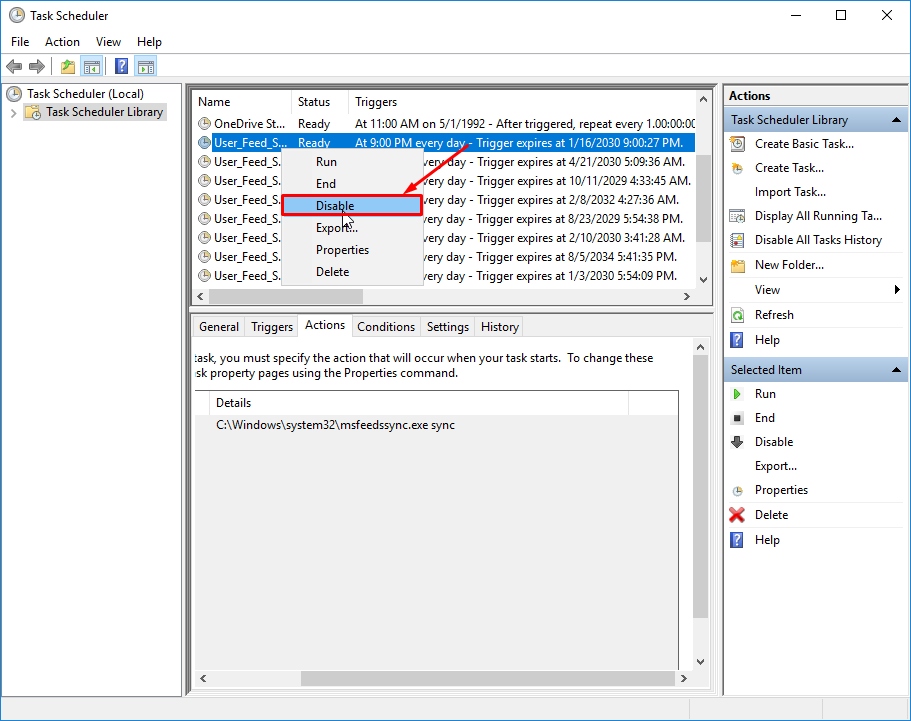

Ta cần kiểm tra thêm các tác vụ đáng ngờ được gắn với các user do chương trình chứa mã độc tạo ra ở trong Task Scheduler như sau

Tại đây ta sẽ kiểm tra và Disable các tác vụ đáng ngờ

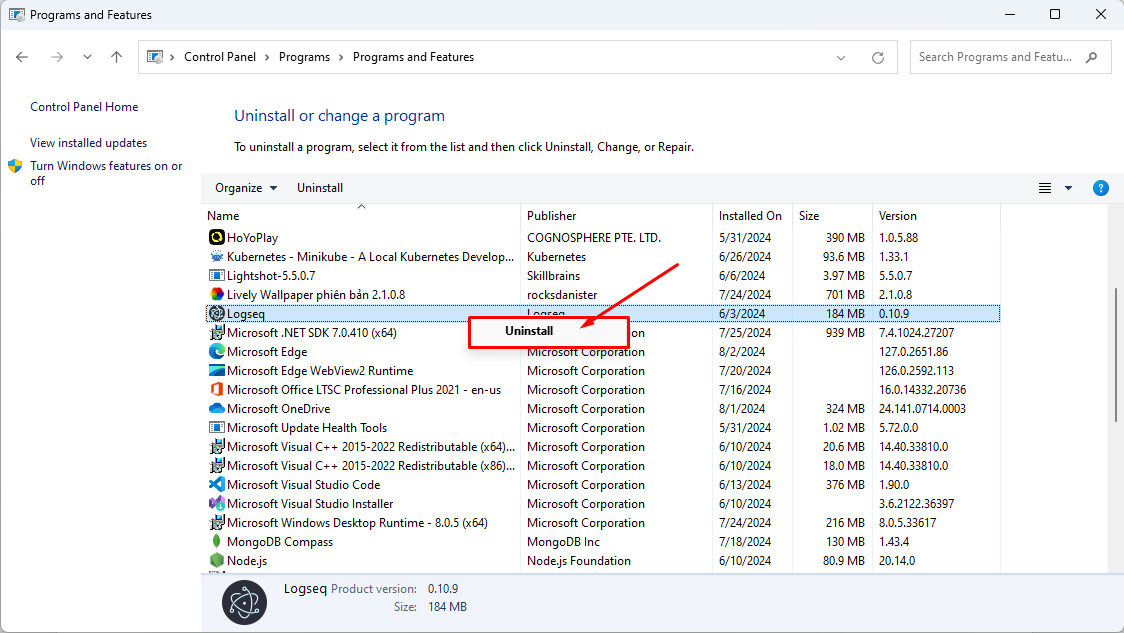

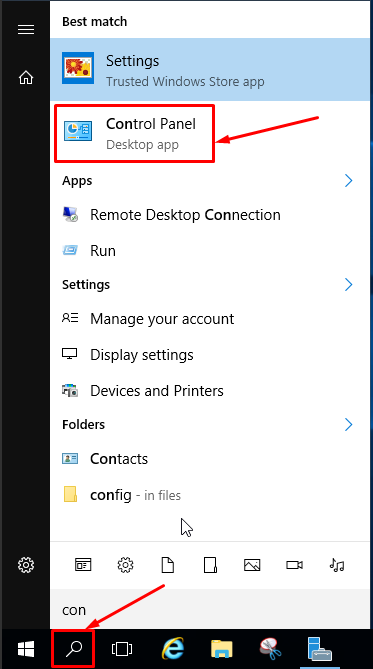

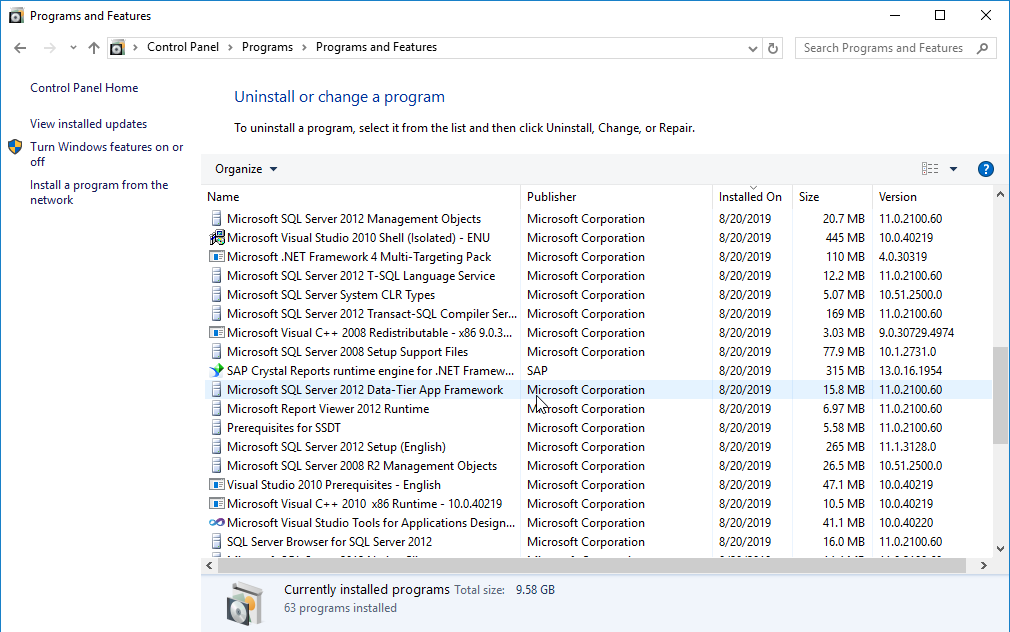

Kiểm tra các phần mềm đã cài

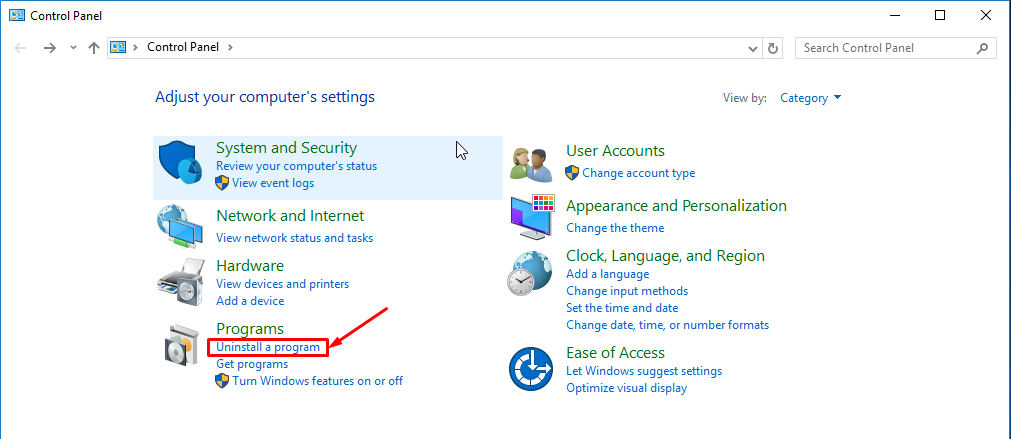

Ta xem các phần mềm đã được cài như sau:

Tại giao diện này, ta kiểm tra xem có phần mềm nào lạ không và tiến hành gỡ cài đặt bằng cách chọn chuột phải vào phần mềm rồi chọn Uninstall